* 출처는 안랩입니다.

안랩은 최근 깃허브(Github) 저장소를 통해 SmartLoader 악성코드가 다수 유포되는 정황을 포착했다. 해당 저장소들은 정상적인 프로젝트로 위장돼 있었으며, 게임 핵, 소프트웨어 크랙, 자동화

도구 등 사용자들의 호기심을 끌 만한 주제로 정교하게 제작됐다. 저장소에는 README 파일과 함께 압축 파일이 포함돼 있었는데, 이 압축 파일 안에 SmartLoader 악성코드가 숨겨져 있었다. 이러한 악성코드 유포 방식의 특징과 주의해야 할 점을 살펴보자.

아래는 공격자가 SmartLoader를 배포한 깃허브 주소 목록이다.

- SmartLoader 유포 주소 목록

hxxps://github[.]com/[공격자계정]/Maple-Story-Menu/releases/download/v3.2.0/Maple.Story.Menu.v3.2.0.zip

hxxps://github[.]com/[공격자계정]/Minecraft-Vape-Client/releases/download/v1.3.1/Minecraft.Vape.Client.v1.3.1.zip

hxxps://github[.]com/[공격자계정]/ms-rewards-automation/releases/download/v1.8.1/ms-rewards-automation.v1.8.1.zip

hxxp://github[.]com/[공격자계정]/ddos-protection/releases/download/uncork/ddos-protection-uncork.zip

hxxp://github[.]com/[공격자계정]/strongvpn/releases/download/pseudobrotherly/strongvpn_pseudobrotherly.zip

hxxp://github[.]com/[공격자계정]/VSDC-Video-Editor-Pro-Crack/releases/download/2.3.3/vsdc-video-editor-pro-crack-2.3.3.zip

hxxp://github[.]com/[공격자계정]/Instagram-Followers-Booster-v2.4.5/releases/download/v1.3.6/instagram-followers-booster-v2.4.5-v1.3.6.zip

hxxps://github[.]com/[공격자계정]/Call-of-Duty-Modern-Warfare-3-MW3-Hack-Cheat-Aimbot-Esp-Unban-Hwid-Unlocks-GunLVL/releases/download/desertless/Desertless.zip

hxxps://github[.]com/[공격자계정]/MCP-Manager-GUI/releases/download/v1.6.1/MCP.Manager.GUI.v1.6.1.zip

hxxp://github[.]com/[공격자계정]/Project-Zomboid-Hack/releases/download/scholae/project-zomboid-hack-scholae.zip

hxxps://github[.]com/[공격자계정]/portfolio/raw/refs/heads/main/Software.zip

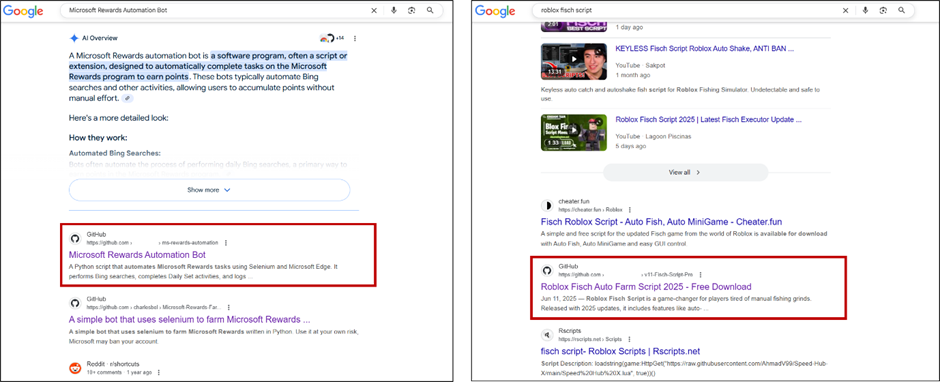

이처럼 게임 핵, 소프트웨어 크랙, 자동화 도구 등의 관련 키워드를 검색하면 SmartLoader 악성코드가 포함된 깃허브 저장소가 검색 결과 상단에 노출될 수 있어, 사용자가 쉽게 접근하게 된다.

[그림 1] 구글 검색 결과창의 상단에 노출된 SmartLoader 유포지

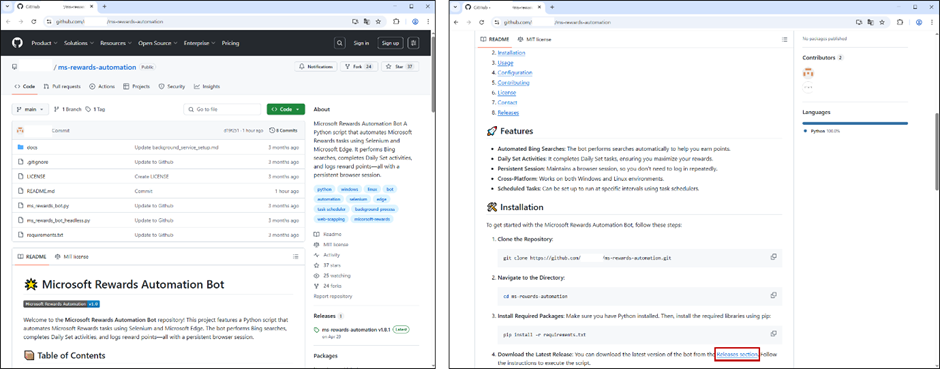

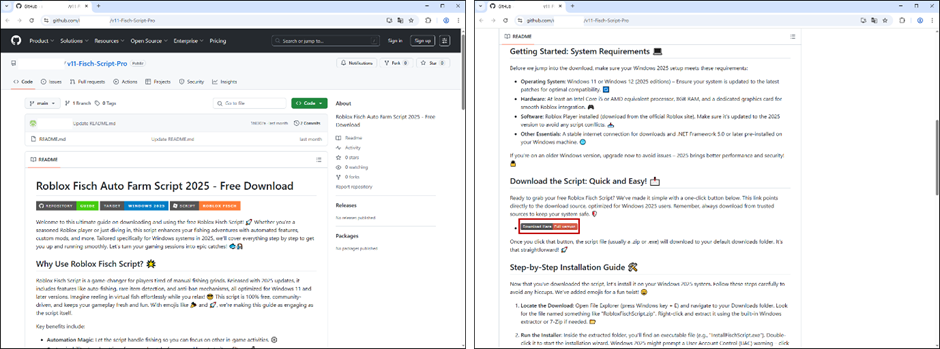

정상 프로젝트로 위장한 깃허브 저장소에는 README 파일과 프로젝트 관련 파일들이 포함돼 있으며, README 파일에는 프로젝트 개요, 목차, 주요 기능, 설치 및 사용 방법 등이 그럴듯하게 작성돼 있다. 이런 구성 때문에 일반 사용자는 이를 악성코드 유포지로 의심하기 어렵다. 사용자가 안내된 절차에 따라 압축 파일을 내려받으면, 그 안에는 악성코드가 숨어 있다.

[그림 2] 정상 프로젝트로 위장한 깃허브 저장소 (1)

[그림 3] 정상 프로젝트로 위장한 깃허브 저장소 (2)

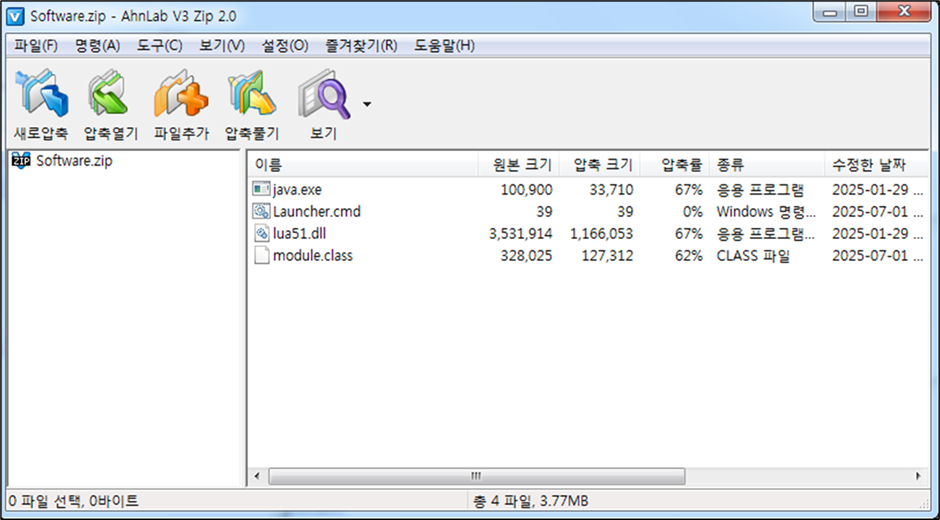

[그림 4] 압축 파일 내부

다운로드된 압축 파일에는 다음과 같은 4개의 파일이 들어 있었다.

- java.exe: Lua 로더 실행 파일인 luajit.exe (정상)

- Launcher.cmd: module.class 를 인자로 java.exe 를 실행하는 배치 파일 (악성)

- lua51.dll: Luajit 런타임 인터프리터 (정상)

- module.class: 난독화된 Lua 스크립트 (악성)

* 전체내용은 아래에서 확인하세요.

지

지

오

오